Какво представляват „бисквитките“?

HTTP бисквитката (буквален превод от английски HTTP cookie), обикновено наричана просто „бисквитка“, е пакет информация, изпратен от уеб сървър към Интернет браузър (например: Internet Explorer, Chrome), а след това връщан от браузъра всеки път, когато той получи достъп до този сървър, и е напълно „пасивна“ (не съдържа софтуерни програми, вируси или spyware и няма достъп до информацията от хардуера на потребителя). „Бисквитките“ са изобретени от Лу Монтули, бивш служител на Нетскейп Комюникешънс.

За какво се използват „бисквитките“?

„Бисквитките“ могат да съдържат произволна информация, избрана от сървъра, и се използват да поддържат състоянието на HTTP транзакциите, които иначе са „без състояние“. Обикновено те се използват за удостоверяване на самоличността на регистриран потребител на даден уебсайт като част от процеса на влизане или първоначална регистрация в сайта, като от потребителя не се изисква ново въвеждане на потребителско име и парола при всеки следващ достъп до този сайт. Други използват бисквитките за поддържане на „пазарска кошница“ за избрани стоки за купуване от даден сайт по време на една сесия, за персонализация на сайт (представяне на различни страници за различните потребители), и за проследяване на достъпа на отделни потребители до даден сайт.

Какви „бисквитки“ използваме?

Използваме два вида бисквитки – на потребителска сесия и фиксирани. Последните са временни файлове, които остават в устройството на потребителя до края на потребителската му сесия или до затваряне на приложението (уеб браузъра). Фиксираните файлове остават на устройството на потребителя за периода, параметриран от бисквитките или докато бъдат изтрити ръчно от потребителя.

Как се използват бисквитките от този уебсайт?

Посещаването на този сайт може да създаде бисквитки със следните цели:

• Бисквитки за производителност на сайта;

• Бисквитки за анализиране на посетителите на сайта;

• Биквитки за географско насочване;

• Бисквитки за рекламна дейност;

Бисквитки на трети страни

Собственикът на сайта може да настрои допълнителни „бисквитки“ в допълнение към стандартните „бисквитки“ по-горе. Тези „бисквитки“ често се използват за проследяване на използването на уеб сайта или се задават от вградени доставчици на услуги при преглеждането на вградено съдържание от доставчици като YouTube и Vimeo и др.

Съдържат ли „бисквитките“ лични данни?

Сами по себе си, бисквитките не изискват информация с личен характер, за да могат да бъдат използвани и най-често не идентифицират личността на интернет потребителите. Личните данни, събрани при употребата на бисквитки, могат да бъдат събирани само за улесняване на употребата от потребителя. Тези данни са криптиранимпо начин, който не позволява на неоторизираните лица да имат достъп до тях.

Изтриване на „бисквитки“

По принцип дадено приложение за достъп до уеб-страниците позволява съхраняването на бисквитки по подразбиране. Тези настройки могат да бъдат променени така, че автоматичното управление на бисквитките да бъде блокирано от уеб браузъра или потребителя да бъде информиран всеки път, когато се изпращат бисквитки до неговия терминал. Подробна информация за възможностите и начините на управление на бисквитки може да бъде намерена в настройките на приложението (на уеб-браузъра). Ограничаването на използването на бисквитки може да повлияе на някои функции на уеб-страницата.

Защо „бисквитките“ са важни за интернет?

Бисквитките представляват централна точка за ефективното функциониране в интернет, помагайки за изготвянето на определен модел на предпочитания и интереси на всеки потребител. Несъгласието или дезактивирането на бисквитките може да направи някои сайтове невъзножни за използване.

Отказът или дезактивирането на бисквитките не значи, че вече няма да получаваш онлайн реклами, а че тези вече няма да се появяват в твоя акаунт за предпочитани и интересни, събрани чрез поведението на сърфиране.

Примери за важни роли на бисквитките (които не изискват удостоверяване чрез акаунт):

• Съдържание и услуги, адаптирани към предпочитанията на потребителя – категории продукти и услуги.

• Оферти, адаптирани към предпочитанията на потребителя – запомняне на пароли.

• Запаметяване на филтрите за протекция срещу деца относно интернет съдържанието (опция family mode, функция safe search).

• Ограничаване на честотата на използване на рекламите – ограничаването на афиширането на дадена реклама за определен потребител на сайта.

• Предоставяне на реклами, които биха заинтересовали потребителя.

• Измерването, оптимизирането и характеристиките от analytics – как да потвърдиш дадено ниво на трафик в уебсайта, какъв тип съдържание се визуализира и начинът, по който потребителя стига до даден уебсайт (напр.: търсачки, директно, други уебсайтове и т.н.). Уебсайтовете разработват тези анализи и тяхната употреба с цел подобряване на сайта в полза на потребителите.

Сигурност и конфиденциалност

Бисквитките НЕ са вируси! Те използват формата на обикновен текст. Не са съставени от части от кодове, така че не могат да бъдат изпълнени и нито да се изпълняват самостоятелно. Следователно, не могат да бъдат дублирани или копирани в други мрежи, за да стартират или да се копират наново. Тъй като не могат да изпълнят тези функции, не могат да бъдат считани за вируси.

Бисквитките могат все пак да бъдат използвани за отрицателни цели. Тъй като съхраняват информация за предпочитанията, също и за историята на сърфирането на потребителя, както на определен сайт, така и на повечето други сайтове, бисквитките могат да бъдат използвани като форма на Spyware (шпионски софтуер). Много анти-шпионски софтуери не са наясно с този факт и постоянно маркират бисквитките да бъдат премахнати по време на процедурите за отстраняване / сканиране / анти-вирус / анти-шпионски софтуер.

Обикновено браузърите имат вградени настройки за неприкосновеност на личните данни, които осигуряват различни нива на приемане на бисквитките, периода на валидност и автоматичното изтриване, след като потребителят е посетил даден сайт.

Други аспекти на сигурност, свързани с бисквитките:

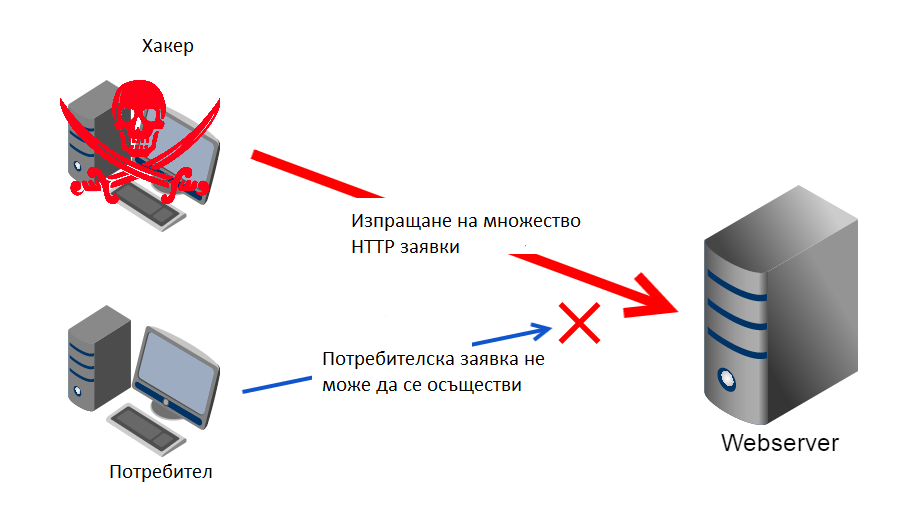

Тъй като защитата на личните данни е изключително важна и представлява правото на всеки потребител на интернет, се препоръчва да се познават евентуалните проблеми, които бисквитките могат да създадат. Чрез тях се изпраща постоянно и двупосочно информация между браузъра и уебсайта, а в случай, че хакер или друго неупълномощено лице се намеси по време на изпращане на данните, тогава информацията, съдържаща бисквитки, може да бъде прихваната.

В редки случаи това може да се случи, ако браузърът се свърже със сървъра, използвайки некриптирана мрежа (напр.: безжична незащитена с парола мрежа).

Друг вид атаки, базирани на бисквитки изискват грешни настройки на бисквитките в сървъра. Ако даден уебсайт не изисква от браузъра да използва само криптирани канали, хакерите могат да използват тази уязвимост, за да измамят браузърите при изпращането на информация чрез незащитените канали. Хакерите използват след това информацията с цел неоторизиран достъп до дадени уебсайтове. Много е важно да бъдете внимателни при избора на най-подходящата защита на личните данни.

Съвети за сигурно и отговорно сърфиране, базирано на бисквитки.

Благодарение на гъвкавостта им и на факта, че повечето от най-посещаваните и най-големите сайтове използват бисквитки, последните са почти неизбежни. Дезактивирането на бисквитките няма да позволи достъпа на потребителя до най-срещаните и използвани сайтове, измежду които Youtube, Gmail, Yahoo и други.

Ето и няколко съвета, които могат да осигурят сърфирането без грижи, но с помощта на бисквитките.

• Персонализирай настройките на браузъра си относно бисквитките, за да създадеш подходящо ниво на защита от употребата на бисквитки.

• Ако не те притеснява употребата на бисквитки и си единствения човек, който използва компютъра, можеш да настроиш по-дълги термини за изтичане на съхраняването на историята на сърфиране и на достъпа до личните данни.

• Ако споделяш достъпа до компютъра си с някого, можеш да сметнеш настройките на браузъра за изтриване на личните данни за сърфиране всеки път, когато затворите браузъра. Това е вариантът за достъп до сайтовете, които разпространяват бисквитки и за изтриване на всякакъв вид информация при посещение при затварянето на сесията на сърфиране.

• Инсталирай и поддържай постоянно приложения за анти-шпионски софтуер.

Много от приложенията за откриване и предотвратяване на шпионски софтуер включват откриването на атаките в сайтовете. По този начин се предотвратява браузъра от достъпа на сайтовете, които биха могли да експлоатират уязвимостта на браузъра или да изтеглят зловреден софтуер.

Подсигури се, че браузърът ти е винаги актуализиран.

Много от атаките, базирани на бисквитки, се реализират при експлоатиране на слабите точки на старите и неактуализирани версии на браузърите.

Бисквитките са навсякъде и не могат да бъдат избегнати, ако искаш да се радваш на достъпа до най-добрите и най-големите уебсайтове – местни и на международно ниво. С ясно разбиране на начина им на опериране и на предимствата, които носят, можеш да вземеш необходимите мерки за сигурност така, че да сърфираш с уверение в интернет.

Дезактивирането или отказът от получаване на бисквитки може да направи някои сайтове неупотребяеми или трудни за посещение и употреба. Също така, отказът от приемането на бисквитки не означава, че вече няма да получаваш/виждаш онлайн реклами.

Възможно е настройването на браузъра така, че тези бисквитки да не бъдат вече приемани или можеш да настроиш браузъра да приема бисквитки само от определени сайтове. Но, например, ако не си регистриран за използване на бисквитки, няма да можеш да оставишш коментари.

Всички съвременни браузъри предлагат възможността за промяна на настройките на бисквитките. Тези настройки се намират по принцип в „опции“ или в менюто „предпочитани“ на твоя браузър. За да откриеш тези настройки, може да използваш също така и линковете по-долу или да използваш опцията „помощ“ на браузъра си за повече детайли.

Cookie settings in Internet Explorer

Cookie settings in Firefox

Cookie settings in Chrome

Cookie settings in Safari

за настройка на бисквитките от трети лица можеш да използваш този уебсайт:

http://www.youronlinechoices.com/bg/

Полезни линкове

Ако искаш да откриеш повече информация за бисквитките и за какво се употребяват те, ти препоръчваме следните линкове:

Microsoft Cookies guide

All About Cookies

http://www.youronlinechoices.com/bg/

Как да промените настройките на бисквитките си?

More information about our Cookie Policy